SentinelOne ontdekt ernstige fout in driver van HP-printer

Honderden miljoenen printers wereldwijd kwetsbaar

Amsterdam, 20 juli 2021 – SentinelOne, leverancier van autonome endpoint-bescherming, heeft een ernstige fout ontdekt in de driver-software van HP-, Xerox- en Samsung-printers. Sinds 2005 hebben deze technologiebedrijven honderden miljoenen printers geleverd met dit kwetsbare stuurprogramma. HP heeft op 19 mei een beveiligingsupdate uitgebracht voor zijn klanten om dit beveiligingslek te verhelpen.

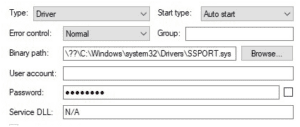

Enkele maanden geleden, tijdens het configureren van een gloednieuwe HP-printer, kwam het SentinelLabs-team dankzij alweer een waarschuwing van Process Hacker een oud printerstuurprogramma uit 2005 tegen met de naam SSPORT.SYS. Dit leidde tot de ontdekking van een zeer ernstige kwetsbaarheid in de driver-software van HP-, Xerox- en Samsung-printers die 16 jaar verborgen is gebleven. Het beveiligingslek treft een lange lijst met printermodellen.

Al deze modellen zijn geproduceerd door HP en daarom zijn de kwetsbaarheden aan hen gemeld. Ze worden bijgehouden als CVE-2021-3438 en krijgen een CVSS score van 8,8 op een schaal van 1-10. Met dit Common Vulnerability Scoring System (CVSS) wordt de ernst van beveiligingslekken beoordeeld.

Door de printersoftware uit te voeren, wordt het stuurprogramma op het apparaat geïnstalleerd en geactiveerd, ongeacht of de installatie wordt voltooid of geannuleerd. Het stuurprogramma wordt dus in feite geïnstalleerd en geladen zonder dit aan de gebruiker te vragen of deze hierover te informeren. Dit gebeurt bij zowel draadloze configuratie als verbinding via een USB-kabel. Bovendien wordt het stuurprogramma bij elke opstart door Windows geladen, zelfs als er geen printer is aangesloten. Dit maakt het stuurprogramma een perfect doelwit voor hackers.

Het lijkt erop dat HP de driver-software niet zelf ontwikkelde, maar kopieerde van een project in Windows Driver Samples van Microsoft met een bijna identieke functionaliteit. Gelukkig bevat dit project de kwetsbaarheid niet.

Door succesvol misbruik te maken van een kwetsbaarheid in een stuurprogramma, kunnen aanvallers mogelijk programma’s installeren, gegevens bekijken, wijzigen, coderen of verwijderen, of nieuwe accounts maken met volledige gebruiksrechten. Hoewel er tot nu toe geen aanwijzingen zijn dat dit beveiligingslek door hackers is uitgebuit, is het onvermijdelijk dat aanvallers op zoek gaan naar diegenen die niet de juiste actie ondernemen.

Voor meer informatie en de technische analyse, lees dit blog: https://labs.sentinelone.com/cve-2021-3438-16-years-in-hiding-millions-of-printers-worldwide-vulnerable

Voor meer informatie

SentinelOne

Judith Veenhouwer

E-mail: judithv@sentinelone.com

Deepr

Nini Joostens / Marjan Schrader / Winnie Silvertand

E-mail: sentinelone@deepr.nl